Миграция сетевых интерфейсов в Netapp

25.08.2024

set -privilege advanced

system timeout modify -timeout 36000

set -rows 0

net port show

net int show

network port broadcast-domain modify -ipspace Default -broadcast-domain Default-1 -mtu 9000

net port broadcast-domain remove-ports -ipspace Default -broadcast-domain Default-1 -ports netapp00099-01-01:e8a,netapp00099-01-02:e8a

net port broadcast-domain add-ports -ipspace Cluster -broadcast-domain Cluster -ports netapp00099-01-01:e8a,netapp00099-01-02:e8a

net port show -ipspace Cluster

net int migrate -vserver Cluster -lif netapp00099-01-01_clus2 -destination-node netapp00099-01-01 -destination-port e8a

### переходим на вторую ноду

net int migrate -vserver Cluster -lif netapp00099-01-02_clus2 -destination-node netapp00099-01-02 -destination-port e8a

net port show

net int show

net int modify -vserver Cluster -lif netapp00099-01-01_clus2 -home-node netapp00099-01-01 -home-port e8a -auto-revert true

net int modify -vserver Cluster -lif netapp00099-01-02_clus2 -home-node netapp00099-01-02 -home-port e8a -auto-revert true

net port show

net int show

net port broadcast-domain remove-ports -ipspace Cluster -broadcast-domain Cluster -ports netapp00099-01-01:e4e,netapp00099-01-02:e4e

net port broadcast-domain create -ipspace Default -broadcast-domain Data -mtu 9000 -ports netapp00099-01-01:e4e,netapp00099-01-02:e4e

#### ---net port broadcast-domain add-ports -ipspace Default -broadcast-domain Data -ports netapp00099-01-01:e4e,netapp00099-01-02:e4e

net port show

net int show

### погасить неиспользуемые порты

set -privilege advanced

net port modify -node * -port e4e -up-admin false

net port modify -node * -port e8e -up-admin false

0. Система должна быть скоммутирована полностью. ShelfID должны быть заданы и должны быть разные.

1. Подключаемся к обоим контроллерам через последовательные порты (microUSB/RJ45) и включаем систему. В процессе загрузки прерываем ее на обоих контроллерах (буду назвать их первый и второй).

a) я предпочитаю прерывать на одном из контроллеров в момент загрузки LOADER, а на другом в момент загрузки собственно ONTAP. Так будет больше времени, чтобы успеть переключиться между консолями. Но можно и оба в LOADER или оба при загрузке ONTAP.

b) если система висит в состоянии LOADER>, то набираем boot_ontap menu (знак «?» выдаст список команд); если загрузку прервать при старте ONTAP, то меню появится само (это так называемое boot menu)

2. Заходим в пп.9 Configure Advanced Drive Partitioning и по очереди на обоих контроллерах делаем (9a) Unpartition all disks and remove their ownership information (дожидаемся выполнения команды для первого контроллера перед запуском для второго)

3. После выполнения пп.9a на обоих контроллерах по очереди выполняем (9b) Clean configuration and initialize system with partitioned disks. Система будет перезагружаться. ( Дожидаемся, пока на первом контроллере полностью завершится процесс процесс загрузки — до начала установки кластера ) .

4. После перезагрузки пойдет этап инициализации для каждого контроллера. Инициализируем контроллеры по очереди. Будет предложено выбрать управляющий интерфейс контроллера и задать его сетевые настройки. В вашем случае управляющий интерфейс e0M. Далее система предложит продолжить через web, но мы отказываемся, нажимаем Enter и продолжаем в консоли. Будет предложен выбор из двух пунктов создания кластера: create и join.

a) Для первого контроллера выбираем create. Система спросит пароль администратора, название кластера и сетевые настройки кластерного управляющего интерфейса (порт тот же: e0M, кластерный управляющего интерфейс — это плавающий IP адрес, который будет переезжать на другую ноду, если первая нода недоступна ). После завершения инициализации кластера логинимся в систему и набираем команду net int show. Запоминаем/записываем ip-адрес одного из интерфейсов, принадлежащих vserver Cluster

b) Для второго контроллера выбираем join. Система попросит нас ввести ip-адрес, который мы запомнили на предыдущем шаге. После его ввода произойдет подключение контроллера к кластеру

5. Теперь нужно задать сетевые настройки Service Processor (SP). Они настраиваются с помощью команды system service-processor network modify.

(c)@Ixooman

Ссылки в тему :

Get started with ONTAP cluster set up

Setting up ONTAP

Ontap9 System Administration Reference

Состояние aggregates Netapp

07.06.2024

system timeout modify -timeout 36000

set -rows 0

storage aggregate show-status -aggregate netapp11111_up_02_01_SAS_1

system service-processor show

system service-processor network show

system service-processor network modify -node netapp11111-down-02 -address-family IPv4 -enable true -ip-address 10.222.222.168 -netmask 255.255.255.0 -gateway 10.222.222.1

set -privilege advanced

y

set -rows 0

network interface check cluster-connectivity start -node * #Requires ONTAP 9.9.1+

cluster kernel-service show -status-quorum out-of-quorum

cluster kernel-service show -status-avail !true

cluster kernel-service show -status-oper !operational

cluster peer health show -bypass-cache true -availability false

cluster ring show -online offline

cluster show -eligibility false

cluster show -health false

job show -state Failure|Error|Quit|Dead|Unknown

security key-manager key query -restored false #Requires ONTAP 9.6+

system chassis show -status !ok

system controller config show-errors -description !"sysconfig: There are no configuration errors."*

system controller environment show -status !ok

system controller memory dimm show -status !ok

system controller service-event show #Requires current supported ONTAP platforms

system fru-check show -fru-status !pass

system ha interconnect status show -ic-rdma !up

system health alert show

system health subsystem show -health !ok

system node environment sensors show -state !normal

system service-processor show -status !online

system services web node show -status !online

storage aggregate show -state !online

storage aggregate show -raidstatus !*normal*

storage aggregate object-store show -object-store-availability unavailable #Requires ONTAP 9.2+

storage bridge show -status !ok

storage disk show -state !spare,!present

storage errors show

storage failover show -enabled false

storage failover show -partner-aggregates !false -state-description !"Non-HA mode"

storage failover show -possible false

storage port show -errors

storage shelf show -op-status !Normal

Качаем качественно с youtube

06.04.2018

Довольно давно существует утилита, позволяющая скачивать video с Youtube с командной строки : youtube-dl

В самом простом случае, просто вызываем

$ youtube-dl "https://www.youtube.com/watch?v=XXXXX-NRfN8"

Но, так как Youtube хранит файлы в различных форматах, то можно получить файлик в любом качестве

$ youtube-dl -F "https://www.youtube.com/watch?v=XXXXX-NRfN8"

[youtube] XXXXX-NRfN8: Downloading webpage

[youtube] XXXXX-NRfN8: Downloading video info webpage

[youtube] XXXXX-NRfN8: Extracting video information

[info] Available formats for XXXXX-NRfN8:

format code extension resolution note

..

251 webm audio only DASH audio 162k , opus @160k, 82.65MiB

160 mp4 256x144 144p 33k , avc1.4d400c, 25fps, video only, 5.82MiB

..

43 webm 640x360 medium , vp8.0, vorbis@128k (best)

Выбираем подходящий формат ( например, только аудио в наилучшем качестве — номер 251 ) и качаем

$ youtube-dl -f 251 "https://www.youtube.com/watch?v=XXXXX-NRfN8"

Получили webm файл. Теперь его перекодируем:

$ ffmpeg -i file.webm -c:a mp3 -q:a 0 file.mp3

Update 1:

Да, кстати, скачивать можно не только с youtube.

Список поддерживаемых видео сервисов доступен по

$ youtube-dl —extractor-descriptions

Там много что в списке: facebook, vk, pornhub, vimeo и т.д.

VirtualBox и командная строка

22.09.2016

VirtualBox имеет достаточно широкий функционал командной строки.

Запустить виртуальную машину (ну например test_vm) без открытия экрана

VBoxManage startvm "test_vm" --type headless

или

VBoxHeadless --startvm "test_vm"

Остановить

VBoxManage controlvm "test_vm" acpipowerbutton

Сохранить текущее состояние на диск и выключить питание

VBoxManage controlvm test_vm savestate

Посмотреть информацию и свойства ВМ

VBoxManage showvminfo test_vm

VBoxManage guestproperty enumerate test_vm

VBoxManage guestproperty get test_vm "/VirtualBox/GuestInfo/OS/Product"

Выполнить команду на ВМ

VBoxManage --nologo guestcontrol test_vm run --exe "/bin/ls" --username osboxes --password passwd123 --wait-stdout -- -c -l /home/osboxes

Расшарить папку с хоста на гостевую ВМ

VBoxManage sharedfolder add mint0 --name "TEMP" --hostpath "c:\temp" --transient

и посмотреть на госте расшареные ему папки:

# VBoxControl sharedfolder list

Oracle VM VirtualBox Guest Additions Command Line Management Interface Version 4.3.18_Debian

(C) 2008-2015 Oracle Corporation

All rights reserved.

Shared Folder mappings (1):

01 - TEMP

Ну и ссылки в тему:

Как быстро поднять httpd сервер

08.02.2016

Срочно нужно поднять httpd? Ну там отдать на скачивание что-нибудь, простой скрипт толкнуть, для инсталлятора подсунуть диски, да мало ли для чего нужно вэб-сервер?

Запускаем вэб-сервер в одну строку

$ python -m CGIHTTPServer 8000 >/tmp/httpd.log 2>&1 &

Поднимает сервер на порту 8000 с каталога, в котором запущен, исполняет скрипты из каталога cgi-bin и htbin

Upadate 2020-02-15

Для python3 используется другой модуль

$ python -m http.server 8000 >/tmp/httpd.log 2>&1 &

OpenVPN на Amazon EC2 сервере

11.01.2016

Как известно, amazon дает возможность запустить бесплатно виртуальные сервера в облаке ( 750 часов в месяц бесплатно, на один год ). Раз есть такая халява, то нужно использовать, ну попробуем для начала настроить OpenVPN.

Пропускаю скучные детали про регистрацию на amazon, выбор ОС, запуск сервака, генерацию ssh-ключика.

Итак, есть сервер, на amazon ec2, redhat 7.

Сервер.

Читать полностью »

Просто VNC

05.01.2016

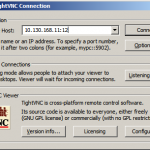

Для того чтобы под unix удаленно запустить X приложение нужно определить переменную DISPLAY и запустить на локальном компьютере X-Server (VcXsrv или любой другой). Если при этом упадет сеть, то приложение тоже падает, теряются данные и прочие проблемы.

Старый и эффективный выход из этого положения — установить vnc-сервер и соединятся с ним с любого места, не боясь потери данных, «порывов» и просто заметно быстрее, чем через X-сервер. Можно, например, запустить firefox на удаленном серваке и спокойно серфиться, можно запустить виртуалку и соединяться с ней, когда нам нужно, ну итд

- устанавливаем на сервере vnc-сервер, например, vnc4server или tightvncserver

# apt-get update

# apt-get install vnc4server - запускаем его без параметров — при первом запуске он запрашивает пароль для доступа.

- устанавливаем на сервере переменную DISPLAY, запускаем vnc-сервер и запускаем любое X-приложение

# export DISPLAY=localhost:12

# vnc4server :12

# xterm & - соединяемся с помощью vnc-viewer (любой клиент под любой платформой, например TightVNC Viewer или любой другой)

- прибить vnc можно командой

# vnc4server -kill :12

Ссылки в тему: